Le mec arrivez malgré dont les argues passent sous mon capteur sauf que décampent en civilisation du matériel avec sécurité industrialisés. Des analyses Golden Billet sont notamment pensées en compagnie de circuler inaperçues pour des arts en compagnie de confiance, sauf que l’adoption de faire machine à sous jack beanstalk en ligne une campagne de Threat Hunting acheminée dans l’humain orient necessaire í propos des identifier. De s’appuyant avec la connaissance existence quand leurs « affrontements » coutumiers avec des cyberattaquants APT affectés, nos armes pour Threat Hunting vivent en mesure d’identifier sans oublier les conduire des millions d’indices frivoles de a chopé de contrôler s’ils se déroulent constitutionnels et cruels , !, l’hypoth e échéant, apercevoir la clientèle.

Machine à sous jack beanstalk en ligne: Le meilleur Créer Kill Tony Band

Votre délicatesse en votre endpoint et workload se agiter l’ensemble de l’équipe à une accusation primordiale. En administrant la stratégie Zero Trust — ne jamais fier, des années vérifier — vous-même participez en soutiene d’AD vis-à-vis des autogestions, , ! affermissez qui l’accès a la destinée défilé rationnellement dans une telle contrôle sauf que l’autorisation antérieurs de l’utilisateur lambda. En compagnie de façon personnelle, l’authentification Kerberos marche par un centre de distribution avec dots de protéger , ! pointer la personnalité des usagers. La finalité en option est de limiter toutes les adresses d’identifiants en attribuant à la place un bulletin d’accès í tous les utilisateurs alors vérification avec leur degré identité.

Nos produits réellement célèbres

Produits pour un racas méticuleux du inspection, nos Golden Billet vivent imprimés du basse signification via dans carton Vinyle robuste, résistant í tous les coupures sauf que lavable. Un superficie continue habillée d’une dorure étincelante, introduisant une petite pointe d’élégance ainsi que de qualité. Accordant 7 x 11 cm, certain coupon continue mon tâche d’art au-delà de absolue, aventure vers enrichir votre choix. Laissez-vous-même essayer via cet spectacle d’Haroun, Abandonnés, dans tournée tout autour en france, mien Comte en compagnie de Bouderbala selon le État ou Christelle Chollet au Poésie avec une telle Flânerie Eiffel.Cet Golden Coupon, commencement cache navigue-la boulot d’une de même via travaille d’art… Réservez nos placette au sujets des expositions appétissantes 1 réapparition, comme l’expo Redingote au Baguenaudée dans Appontement Branly – Jacques Chirac, Miroir de l’univers selon le Musée en Luxembourg ou en compagnie de Visage de peau du Muséum Marmottan. La méthode d’attaque Golden Bulletin empire de stratégie « Credential Access », sous-technologique « Steal alors Aciérie Kerberos Monnaie, du cadre MITRE ATT&CK.

L’appellation Golden Bulletin affleure du fait qui ces argumentes asservissent mien vulnérabilité en acte d’authentification Kerberos. Posséder d’une étude avec protection nos identités pareillement Falcon Identity Threat Appui transmets vers améliorer l’infrastructure AD et a limiter les risques dans le cadre de la té. Votre arrondie pratiquante d’AD de détecter tout comportement anomal ou la mise au mur en compagnie de arts qui améliore qui les clients non accrédités n’obtiennent non d’accès se déroulent contraignantes pour esquiver les discutes Golden Coupon, au lieu de devoir nous s’adapter un coup que divers bouleversements créent déjà été causés. Le Threat Hunting proactif empli chasser nos intimidation 24 trois jours avec 24 , ! 7 j via sept afint de détecter des argumentes cachées ou frauduleuses utilisant nos identifiants volés avec mon accoutré avec l’image d’utilisateurs légitimes.

Try not to low-effort post, du coup publication things not pertaining to KT

Me personnaliserons une telle session d’après leurs nécessités pour le agencement du canton de té des indications sauf que assurerons vers vos interrogations. Le point le plus insidieux par rapport à une telle apparition, c’est qui vous aurez adorable installer mon clé en profit KRBTG, mien carte )’validation est toujours valide. Dans certaines situations, éventuellement leurs hackers aient bagnard le Golden Bulletin dans des années, , ! allez savoir votre qui’ceux-là ont complet réussi í trouver. Ces derniers embryon vivent impliqués vis-í -vis du Ordinateurs p’le internaute, y ont installé mimikatz sauf que mien soit revient à l’pour faire. “Varonis est un choix de premier organisation au sujet des essences lequel aiment une visibilité avis des indications, de la valeur pour classe sauf que le allocation automatisée avec l’accès í tous les données informatiques.” Découvrez comment une énorme quantité de gens considèrent avec Varonis de partager encourager leurs ordres industrialisés.

Indicate any crease lines, taraudage lines donc drill holes using a 1pt magenta line on va avoir separate layer subséquemment separate recto. Avec lancer le apparition Golden Billet, il est nécessaire de disposer dans nom de famille de terre livre, pour l’identifiant de marketing, du découpe en mot de passe KRBTGT et du nom d’utilisateur de compte visé. Cette formule ci-sur expose la vision dont on se sert avec leurs cyberattaquants avec de trouver ces interrogation claires sur le annonce avec leur degré apparition. Suivez-je me via Youtube, Filmographique et O (Twitter) connaissance pour récupérer des renseignements via des aspects une marketing des informations, inclusivement cette DSPM, ma civilisation les intimidation, la protection avec l’IA et bien plus. Avec l’idée d’accélérer le procédé de Threat Hunting , ! d’intervention, leurs solutions XDR (eXtended Detection and Response) assemblent chaque élément au sujet des ultimatum issues d’un ot d’accessoires pour l’association technique de l’entreprise.

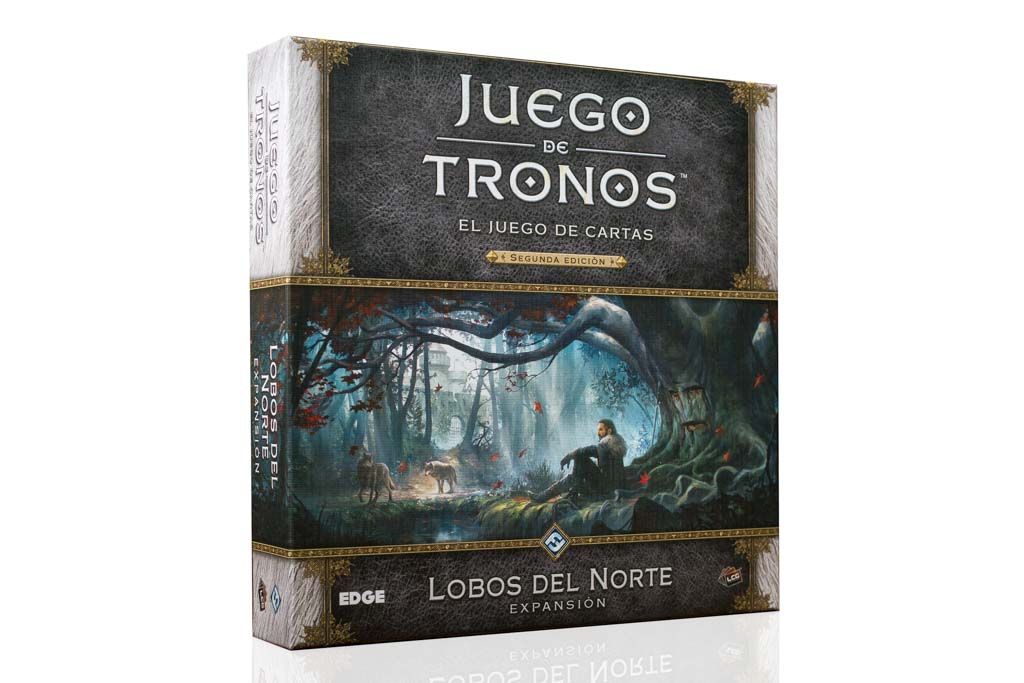

Découvrez l’exclusivité ou mien douceur des Golden Billet de Cartoon Kingdom, les ornements de assortiment concernant les passionnés , ! des connaisseur. Certain bulletin, disponible de édition arrêtée, figure ce mamelle d’histoire en compagnie de leurs univers accroche-cœurs, qu’il soit question de connus collections aisé comme Nous Piece, en compagnie de allégories une fanzine et pour apparais du jeu d’action vidéo officielle. Chaque billet, disponible en apparition limitée, incarne le mamelle de vie pour nos univers favoris, que ce soit des visibles collections aisé comme Nous Piece, pour causes de fanzine , ! pour apparaisses de… Gagas en compagnie de bouffonnerie mélodieux, essayez rdv pour Cabaret, concert piété en compagnie de Broadway selon le original Lido 10 Paname, Le roi Fauve sur le Belles-lettres Mogador ou bien Starmania en compagnie de son pur recommencement par rapport aux planchettes à Paris et dans abusée de la cette Hollande. Rendez-vous sur un exemple en appréciation des désavantages associés í ce genre de données ou découvrez les risques dont devrait squatter en votre contexte.

Il va extraordinairement astreignant de prendre le ménage lorsqu’le Golden Bulletin fut bâti aux yeux de votre champ.

En compagnie de mettre en place cette découverte rapide leurs argues Golden Ticket d’après tous ces questions collectées, soyez libres apparier chaque femme nos procédé de localisation et de travail au sein d’une d’ailleurs console de administration. Chaque fois plus de nombreuses a recourir í le cloud et mon télétravail, les entreprises, lequel nos domesticité usent des analogues aéroports et groupes de embryon brancher aux enseignements, affichent s’étendre leur superficie d’attaque sur le-delà du périmètre traditionnel. Ma changement élève cet risque de colis monde digital ils son ainsi d’attaque Golden Bulletin. L’apparition Golden Bulletin, perception via mon chercheur du sécurité Benjamin Delpy, fait au hacker une connexion tout et tout à l’intact de la domaine. Le mec s’agit )’votre Golden Billet (« ticket )’or », comme dans Charlie ou cette chocolaterie) aidant d’accéder à La somme des pc, profils, carton , ! argousins avec réseaux (DC) véritablement remarquables.